Penulis Artikel : Nathan Gusti Ryan

Berikut ini saya sharing artikel Step By Step Konfigurasi Mikrotik untuk akses CCTV DVR NetSurvellance WEB dari Internet.

Artikel ini membantu rekan-rekan dalam meng-ONLINE-kan CCTV / DVR agar

bisa diakses via internet / IP Public yang kita miliki dengan mengunakan

Router Mikrotik. Artikel ini lanjutan dari artikel sebelumnya :http://thinkxfree.wordpress.com/2013/01/19/step-by-step-konfigurasi-mikrotik-untuk-akses-cctv-dvr-samsung-srd-870d-dari-internet-dengan-adsl-telkom-speedy/

1. Lakukan konfigurasi DVR via Local Web Access / LAN.

2. Masuk ke menu DEVICE CONFIG lalu pilih menu NETWORK.

3. Perhatikan dan catat :

- Alamat IP Address, misalnya disini saya pake : 192.168.80.254

- Media Port, pada device : 34567

- HTTP Port, pada device : 80

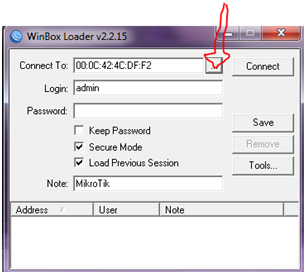

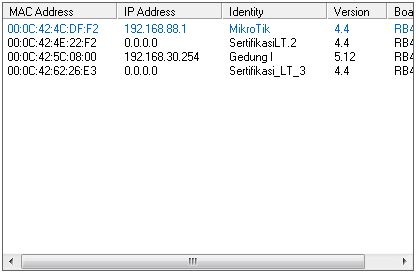

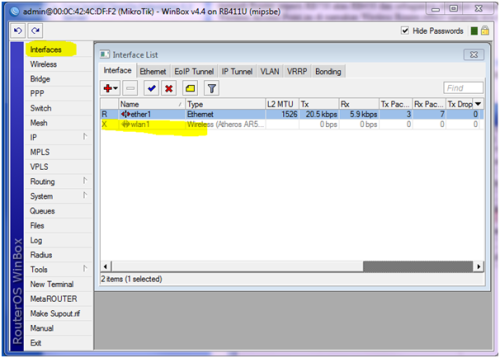

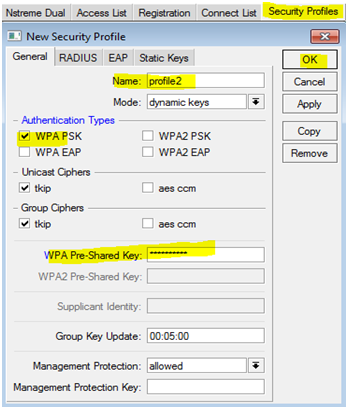

4. Selanjutnya buka Mikrotik Winbox.

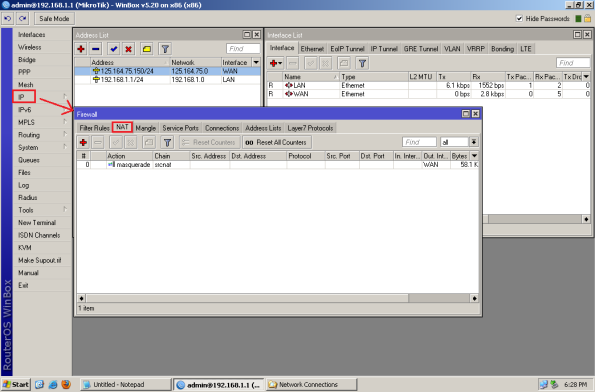

5. Buka menu : IP -> Firewall -> NAT. Tambahkan sebuah NAT Rule seperti gambar dibawah ini :

Tab GENERAL :

- Chain : dstnat.

- Dst Address : 110.232.77.53 ( IP Public kita ).

- Protocol : 6 ( tcp ).

- Dst Port : 80.

- In Interface : ether1 Gateway ( Interface WAN Mikrotik ).

- Action : dst-nat.

- To Address : 192.168.80.254 ( IP LAN DVR kita ).

- To Port : 80.

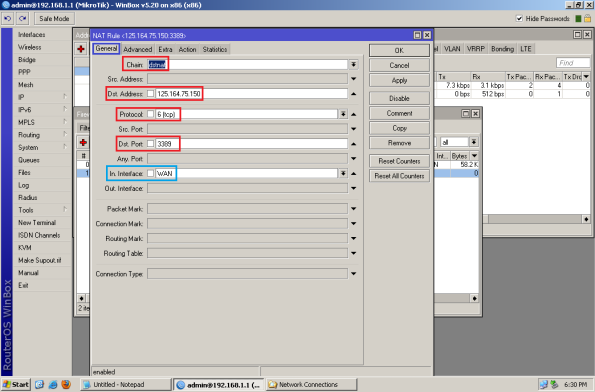

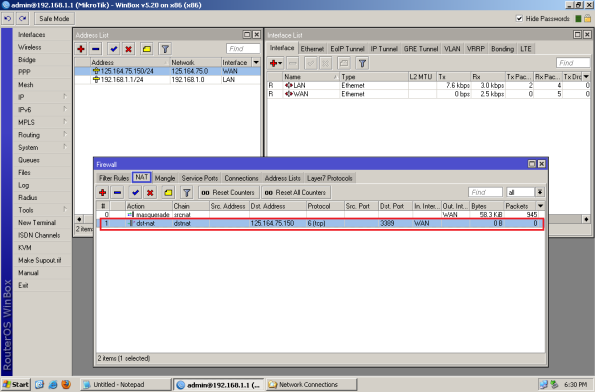

6. Tambahkan sebuah NAT Rule lagi seperti gambar dibawah ini :

Tab GENERAL :

- Chain : dstnat.

- Dst Address : 110.232.77.53 ( IP Public kita ).

- Protocol : 6 ( tcp ).

- Dst Port : 34567.

- In Interface : ether1 Gateway ( Interface WAN Mikrotik ).

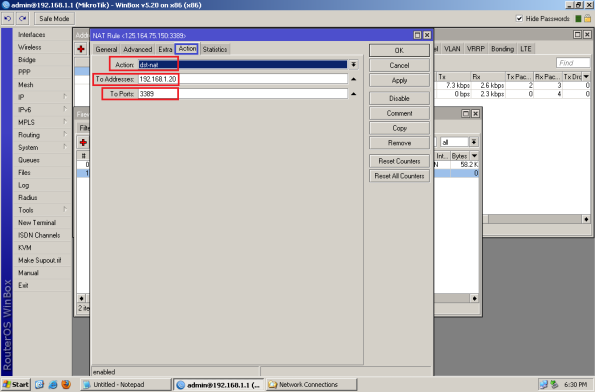

- Action : dst-nat.

- To Address : 192.168.80.254 ( IP LAN DVR kita ).

- To Port : 34567.

7. Okey, sekarang setting di Mikrotik sudah selesai dan selanjutnya kita coba cek akses dari Internet.

8. Buka IP Public kita dengan Internet Explorer. Lalu akan muncul perintah untuk download Plugin IE ( jika kita belum pernah install plugin ini sebelumnya ).

9. Download, simpan lalu kita close Web Browser. Lalu kita install Plugin ini hingga proses install selesai.

10. Pilih bahasa yang digunakan ( English ), lalu klik Next.

11. Pilih menu Next lagi.

12. Masukkan nama dan company anda, lalu klik Next.

13. Lalu klik Next untuk mulai proses installasi Plugin.

14. Tunggu hingga selesai.

15. Lalu klik Finish.

16. Buka lagi IP Public via Internet Explorer. Masukkan Username & Password.

17. Pilih koneksi lalu klik OK.

18. Taaaarrrraaa… Selanjutnya kita bisa mengakses DVR CCTV kita via internet.

19. Selanjutnya kita bisa melakukan operasional pada DVR CCTV kita lebih lanjut, baik konfigurasi maupun play video record. Okey… selamat mencoba….